Agência de Segurança Nacional

Esta página ou seção foi marcada para revisão devido a incoerências ou dados de confiabilidade duvidosa.(Maio de 2014) |

| National Security Agency NSA | |

|---|---|

| |

| |

| Resumo da agência | |

| Formação | 4 de novembrode1952(72 anos) |

| Lema | "Defending Our Nation. Securing the Future" |

| Órgãos precedentes | Armed Forces Security Agency |

| Jurisdição | Governo dos Estados Unidos |

| Sede | Fort Meade,Maryland, |

| Empregados | Classificado como secreto (estimado em 30.000 a 40.000)[1][2] |

| Orçamento anual | Classificado como secreto (estimado em $10.8 bilhões em 2013)[3] |

| Executivos da agência | General Timothy Haugh,USAF,Diretor |

| Agência mãe | Departamento de Defesa dos Estados Unidos |

| Sítio oficial | nsa.org |

| Forças Armadas dos Estados Unidos |

|---|

|

| Departamentos executivos |

| Conjuntos militares |

|

Serviços militares |

|

Departamentos militares |

|

Estado-Maior |

| Estrutura organizacional |

|

Agências de apoio de combate

|

Agência de Segurança Nacional(eminglês:National Security Agency-NSA) é aagência de segurançadosEstados Unidos,criada em 4 de novembro de 1952 com funções relacionadas com aInteligência de sinais (SIGINT)– responsável pelo monitoramento global, coleta e processamento de informações,criptoanálisee dados para fins de inteligência estrangeira e contrainteligência – eguerra cibernética.Também é um dos órgãos estadunidense dedicados a proteger as comunicações americanas. A NSA é parte doDepartamento de Defesa dos Estados Unidos.

Ao contrário daCIAe daAgência de Inteligência de Defesa(DIA), ambas especializadas principalmente eminteligência humana (HUMINT)estrangeira, a NSA não realiza publicamente a recolha de informações humanas. A NSA está encarregada de fornecer assistência e coordenação de elementos SIGINT para outras organizações governamentais – que são impedidas por Ordem Executiva de se envolverem em tais atividades por conta própria. Como parte dessas responsabilidades, a agência possui uma organização chamadaServiço Central de Segurança(CSS), que facilita a cooperação entre a NSA e outros componentes de criptoanálise de defesa dos EUA e de outras agências de inteligência como a CIA, DIA,FBIetc. Para garantir ainda mais a comunicação simplificada entre as divisões da comunidade de inteligência de sinais, o Diretor da NSA atua simultaneamente como Comandante doComando Cibernético dos Estados Unidose como Chefe do Serviço Central de Segurança.

A NSA durante algum tempo após sua criação era tão secreta que o governo americano negava sua existência. Por isso, recebeu alguns "apelidos":No Such Agency(algo como "não há tal agência "),Never Say Anything( "nunca diga nada ",ou "nunca diga alguma coisa ") ou em português "NinguémSabe dessaAgência".[4]

Em 1982, após vários anos de pesquisas e coleta de informações, o jornalistaJames Bamford,especialista na história da NSA e no sistema de vigilância americana, publicou o livroThe Puzzle Palace[nota 1]no qual revelou ao público e documentou pela primeira vez a existência da Agência de Segurança Nacional (NSA). Até então, as atividades da agência e mesmo a existência da agência eram negadas pelo governo americano.[5]

Escândalo dos programas de vigilância da NSA em 2013

[editar|editar código-fonte]

Em 5 de junho de 2013, o jornalista americanoGlenn Greenwald,através doThe Guardiane juntamente com vários outros jornais incluindo oThe New York Times,The Washington Post,Der Spiegel,iniciou a publicação das revelações davigilância globalamericana que inclui inúmeros programas de vigilância eletrônica ao redor do mundo, executados pela Agência de Segurança Nacional (NSA). Um dos primeiros programas revelados foi o chamadoPRISM.Os programas de vigilância que vieram as claras através dos documentos fornecidos porEdward Joseph Snowden,técnico em redes de computação que nos últimos quatro anos trabalhou em programas da NSA entre cerca de 54 mil funcionários de empresas privadas subcontratadas - como aBooz Allen Hamiltone aDell Corporation.[6]Os documentos revelados por Snowden mostram a existência de os inúmeros programas visando a captação de dados, e-mails, ligações telefônicas e qualquer tipo de comunicação entre cidadãos a nível mundial.

Através da publicação desses documentos foi trazida ao conhecimento público a vasta dimensão do sistema de Vigilância global americano.[7][8]A coleta de dados, descrita por Snowden, começou em1992,durante a administração do presidenteGeorge H. W. Bush;[9]embora, aAgência Central de Inteligência(CIA) já fizesse espionagem industrial desde osanos 80,[10][11]a NSA massificou a espionagem industrial e financeira com o avanço da tecnologia.[12][13]

Em 2015, novos documentos divulgados citam que a NSA planejava usar lojas de aplicativos (como aPlay Store,do sistemaAndroid) para injetar malwares, rastreando os dados trocados entre os servidores e os usuários.[14]

Espionagem do Brasil

[editar|editar código-fonte]No Brasil, o programa de TVFantástico,exibido pela Rede Globo de Televisão, no dia 8 de Setembro de 2013, baseado em documentos fornecidos por Snowden a Greenwald, revelou que a NSA vem espionando aPetrobráscom fins de beneficiar os americanos nas transações com o Brasil.[15]

Ainda em2013,em reportagem com a jornalistaSônia Bridi,Greenwald revelou que, além de grandes empresas como a Petrobrás, apresidente do Brasil,Dilma Rousseff,foi espionada pelo governo americano.[16]

A partir de então, as revelações têm se tornado mais alarmantes a cada dia e têm provocado reação em todos os países do mundo e na comunidade de especialistas em proteção da Internet.[17][18]

Elas vão desde a participação nos programas de vigilância de empresas, comoGoogle,Facebook,Microsoft,à contaminação de computadores no mundo todo e à quebra dos códigos de criptografia da internet, fazendo toda a internet vulnerável a ataques tanto da NSA como de predadores e criminosos.[19]

Espionagem Industrial

[editar|editar código-fonte]

As operações da NSA para estabelecer parcerias com empresas que contribuam para facilitar as interceptações de dados, como parte da execução dos seus programas deVigilância Globalsão feitas pelo departamento da NSA chamadoOperações de Fonte Especial (SSO).Através destas parcerias, vários países são alvo para a espionagem pela NSA.[20]Em 29 de março de 2014, o jornalDer Spiegelpublicou documentos que mostram que como parte do programa deVigilância Globalda NSA, mesmo os sistemas de satélite daAlemanhase tornaram alvo de espionagem feita peloCGHQ,membro do conhecido grupo chamadoFive Eyes,Cinco Olhos, em português.[21]

Empresas Associadas e atividades de sabotagem dos sistemas de encriptação

[editar|editar código-fonte]

A partir de junho de 2013, quando tiveram início asrevelações do programa de vigilânciaglobal da NSA, feitas com base nos documentos fornecidos porEdward Snowden,várias atividades da agência veem causando protestos e alarme à nível mundial.

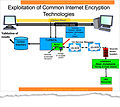

Entre as revelações de 2013, veio à conhecimento público o fato de que a NSA, comGCHQbritânico, está trabalhando, com sucesso, não apenas para decodificarsistemas de encriptaçãonos quais se baseia a segurança emredes de informática[22]mas também para sabotá-los.

A NSA vem executando atividades que vão desde conluio com oNISTpara enfraquecer os padrões decriptografiausados globalmente,[23][24][25][26]colaborando na sabotagem de váriossistemas e padrões de criptologiae proteção da Internet à interceptação de compras feitas online, abrindo pacotes e implantandomalwaresem produtos antes de serem entregues aos compradores. A divisão da NSA chamadaTAOestá a cargo de inúmeras atividades de sabotagem à nível mundial.[27][28][29]

Na sabotagem dos padrões desistemas de encriptaçãoadotados mundialmente, a NSA contou também com a colaboração do serviço canadenseCSEC,uma vez que o mesmo faz parte do grupo que opera em conjunto, sob o comando da NSA, conhecido comoCinco Olhos,(The Five Eyes,em inglês),[30][31]do qual fazem parteAustrália,Canadá,Nova Zelândia,Reino Unidoe osEstados Unidos.[32][33][34]

Também foi revelada a associação da NSA com várias companhias americanas de fornecimento ou fabricação de equipamentos já combackdoorsque facilitem a vigilância mundial e a implantação despywaresem computadores ao redor do mundo.[35]Entre elas está aVerizonbem como aQualcomm[36]que fabrica e vende no mercado mundial equipamentos combackdoorspara osmalwaresque facilitam a espionagem. Outras empresas reveladas como parceiras da NSA são:Cisco,Oracle,Intel,Qwest,EDS,AT&T,Verizon,Microsoft,IBM.

No caso daQualcommela é uma das empresas principais no fornecimento dechipsetse outras tecnologias incluindoprocessadoresparadispositivos móveiscomo, por exemplo, telefones celulares, bem como dehardwareesoftwaredistribuídos ao redor do mundo e em parceria direta com a NSA, fabricando e vendendo no mercado mundial equipamentos combackdoorspara osmalwaresque facilitam a espionagem da NSA;[37]seus equipamentos[28]tem papel fundamental no espionagem americana em vários países, incluindo mas não se limitando a:Brasil,Japão,Coreia do Sul,França,Alemanha.A presidência da empresa não quis comentar o assunto ainda em janeiro de 2014 quando surgiram as primeiras informações sobre a parceria da Qualcomm com a NSA, documentadas em maio de 2014.[36]

Echelon

[editar|editar código-fonte]Echeloné um dos sistemas de vigilância e espionagem da NSA e conta com a participação dos chamadosCinco Olhos:os cinco países participantes doTratado de Segurança UK-USA

Organizações Participantes

[editar|editar código-fonte]As organizações participantes, sob o comando da NSA são agências dosserviços de informaçãodos estados membros do Acordo, a saber:

- National Security Agency (NSA)dos Estados Unidos

- Government Communications Headquarters (GCHQ)doReino Unido;

- Serviço de Segurança de Comunicações Canadense (CSEC)doCanadá;

- Australian Signals Directorate (ASD)daAustrália;

- Government Communications Security Bureau (GCSB)daNova Zelândia.

Programas de Vigilância Global e atentados terroristas

[editar|editar código-fonte]| Parte dasériesobre |

| Vigilância global |

|---|

|

Revelações |

|

Leis

|

|

Alterações propostas |

Em 12 de junho de 2013, imediatamente após as revelações deEdward Snowdenserem publicadas, o Senado americano fez uma audiência pública, gravada pelaC-SPAN,onde vários membros do governo deObamatestemunharam sobre a importância fundamental dosprogramas de vigilânciada NSA para defender os Estados Unidos.[38]Várias emissoras de televisão americanas se alinham na defesa dos programas de vigilância em massa, entre elasCNN,FOXeCBS.[39]

Aadministração Obamadefendeu as atividades afirmando serem:

"uma ferramenta fundamental para proteger a nação de ameaças terroristas

Alegou também que a coleta se refere exclusivamente ametadadosdos telefonemas e não ao conteúdo das próprias chamadas. Metadados se assemelham ao "envelope" de uma ligação telefônica ou de um e-mail mas contendo informações mais detalhadas do que apenas destinatário e remetente com respectivos endereços. Metadados contêm as informações detalhadas sobre a comunicação, seja e-mail, ligação telefônica, mensagem de texto etc...metadadosinformam em detalhes, por exemplo, destino, a duração de uma chamada, data,localização da origem de onde foi iniciada a comunicação, localização do usuário que iniciou e do recipiente, tipo de computador ou telefone usado etc.[40]A coleta demetadados,foi no passado, parte fundamental do sistema de vigilância daAlemanha Oriental.Documentos históricos, obtidos apenas após a queda do regime, mostram que coleta de metadados um dos instrumentos utilizados pelaStasi,a polícia secreta daAlemanha Oriental,para determinar as conexões sociais de indivíduos considerados perigosos para o regime daRDA.[41]

Após as primeiras publicações na imprensa, especialistas em tecnologia e defensores de direitos civis imediatamente apontaram para o fato da Casa Branca minimizar a importância demetadadosque, na verdade, fornecem informações mais detalhadas sobre a vida de indivíduos do que o próprio conteúdo uma vez que podem ser usados para traçar o perfil das relações e atividades pessoais com maior abrangência.Jameel Jaffer,diretor jurídico daUnião Americana pelas Liberdades Civis,disse:[40]

"Do ponto de vista dasliberdades civis,o programa não poderia ser mais alarmante. É um programa em que um número incontável de pessoas inocentes foram colocados sob a vigilância constante de agentes do governo americano. É além deorwelliano,e fornece uma evidência adicional da dimensão em que direitos democráticos básicos estão sendo destruídos em segredo para atender as demandas dos órgãos de inteligência irresponsáveis ".

Dois senadores americanos,Ron WydeneMark Udall,membros do Comitê de Inteligência do Senado, refutaram as alegações de que a vigilância em massa tenha impedido qualquer ataque contra os Estados Unidos.

A senadora democrataDianne Feinstein,presidente da Comissão de Inteligência do Senado americano e a favor da expansão das atividades de vigilância da NSA, afirmou que ainda em junho de 2013, o diretor da NSA, o generalKeith Alexander,iria fornecer informações sobre "os mais de 50 casos em que os programas da NSA preveniram ataques terroristas, tanto nos Estados Unidos como no exterior", segundo palavras da senadora.[42][43]

O general Keith Alexander defendeu vigorosamente os programas de vigilância em massa, apesar de evidências factuais que confirmem suas afirmativas não serem apresentadas, conforme noticiaram alguns órgãos da imprensa.[44][45]Em 18 de junho de 2013, 12 dias após as primeiras publicações sobre os programas de vigilância global, em audiência ao Comissão de Inteligência do Senado, Alexander afirmou que 54 atentados terroristas em 20 países, haviam sido desvendados graças aos programas de vigilância da NSA e condenou veementemente a revelação dosprogramas de vigilânciaglobal.[46]

Em 31 de julho de 2013 Alexander fez uma apresentação em Las Vegas, reafirmando que 54 atentados terroristas haviam sido prevenidos ao redor do mundo através de informações obtidas pelos programas de vigilância em massa da NSA. Asimagens da telada apresentação de Alexander foram publicadas pelaredatoraindependenteProPublica.Naimagens da telaele apresentou o mapa mundial onde tais atentados terroristas estavam marcados nos locais onde teriam sido identificados.[47]

A falta de consistência das afirmativas de Keith Alexander e o histórico de abusos cometidos[48][49][50][51]e de escândalos acobertados[52]pelas agências de inteligência americana, fez com que algumas organizações iniciassem pesquisas para buscar evidências de casos em que os programas da NSA teriam levado à investigações bem sucedidas de casos ligados ao terrorismo, conforme Alexander e aliados da NSA na Câmara e do Senado afirmavam haver ocorrido.

Em 18 de dezembro de 2013, a imprensa americana publicou o relatório do Grupo Presidencial para Revisão em Inteligência e Tecnologia de Comunicações, um grupo criado por Obama, logo após as revelações dos programas, para rever as atividades de vigilância do governo, composto por membros indicados pela presidência.[53][54]O painel, que teve um limitado escopo e cujos membros eram diretamente ligados à administração de Obama,[55]concluiu que o sistema de vigilância da NSA "não é essencial para a prevenção de ataques terroristas". O título do relatório é: Liberdade e Segurança em um mundo em mudança.[56][57]Concluiu ainda que as informações obtidas em casos envolvendo terrorismo,

"poderiam facilmente ser obtidas em tempo hábil, usando meios convencionais."

Em 12 de janeiro de 2014, oWashington Poste outros jornais, publicaram relatório de investigação feita peloNew America Foundation,[58]um instituto sem fins lucrativos, apartidário e especializado em pesquisas em políticas públicas americanas. Os resultados da investigação contradizem as afirmações de Keith Alexander.[59][60]

Após o exame de 225 casos de investigações terroristas nos Estados Unidos[58]feitas a partir de 11 de setembro de 2001, a conclusão final foi de que não havia evidência de que os programas de vigilância global da NSA tivessem gerado resultado significativo na prevenção ou resolução de qualquer atentado terrorista, e que a coleta a granel de registros telefônicos por parte da Agência Nacional de Segurança "não teve qualquer impacto discernível sobre prevenção de atos de terrorismo.".

Concluiu também que em um único caso, a coletada em massa de dados feita pela NSA contribuiu parcialmente para iniciar uma investigação terrorista: o caso de um taxista deSan Diegochamado Basaaly Moalin, que foi condenado por enviar $1,650 (dólares americanos)[61]para um grupo na Somália considerado terrorista pelo governo americano. Peter Bergen,[62]diretor do instituto e especialista em terrorismo, afirmou no relatório que:

"O problema dos oficiais americanos da área de contraterrorismo não é o fato de que eles precisam de enorme quantidades de informação obtidas atraves dos programas de vigilância em massa, mas sim o fato de que eles não são suficientemente capazes de para compreender nem de compartilhar as informações que eles já possuem, que foi obtida por meio de técnicas convencionais de coleta de inteligencia usadas pelas forcas policiais."

Apresentações da NSA reveladas em 2013

[editar|editar código-fonte]-

SilverZephyr Slide

-

Dropmire Slide.

-

Capa da apresentacao do programa PRISM.

-

Mapa da Largura de banda Global da Internet.

-

Lista das entidades fornecendo informação para o PRISM e quais os serviços que elas fornecem tipicamente.

-

Data em que cada entidade foi adicionada ao PRISM.

-

Fluxograma do processo de tarefas do PRISM.

-

PRISM - Fluxograma.

-

Explicação da formação dos nomes dados a cada fonte de dados do PRISM.

-

Slide explicando como se faz a pesquisa de dados no PRISM.[63]

-

Uma semana na vida do PRISM: Slide da apresentação sobre o PRISM mostra que usando Facebook, Gmail, YouTube, Yahoo, Hotmail, Google e Skype, a NSA levantou informação sobre o petróleo da Venezuela, energia do México e Tráfico na Colômbia.[64]

-

2008 - Apresentação doXKeyscore.

-

Geopolititical Trends: Key Challenges

-

Tendencias Geopolíticas: Países a ver

-

Benefícios da coleta

-

Benefícios da analise dos graphs.

-

Grafhs.

-

Graph de contatos.

-

2 niveis de graph de contato.

-

Espionagem contraEnrique Peña Nietoe seus associados.

-

Detalhes da processo de espionagem de Nieto.

-

Emails de Nieto com detalhes de possíveis indicados para gabinetes.

-

Espionagem contraDilma Rousseffe assessores.

-

Detalhes da operação de espionagem contra Rousseff (2 níveis de graph de contato)

-

Details of the process in the Rousseff operation (2 hop contact graph)

-

Benefícios da analise de graph de contatos.

-

Explorando as tecnologias deCriptografiada Internet.

Ver Também

[editar|editar código-fonte]- Revelações da Vigilância global (2013-Presente)

- Centro de Processamento de Dados Utah

- Operações de acesso adaptado (TAO) NSA

- Serviço de Coleta Especial (SCS)

- Vigilância de Computadores e Redes

- Operações de Fonte Especial(SSO)

- CIA

- Glenn Greenwald

- Citizenfour

Notas

- ↑Em uma tradução livre: "O Palácio Quebra-Cabeça".

Referências

- ↑«60 Anos Defendendo Nossa Patria»(PDF).National Security Agency.Consultado em 19 de março de 2014.Arquivado dooriginal(PDF)em 12 de março de 2014

- ↑Priest, Dana (21 de julho de 2013).«NSA growth fueled by need to target terrorists».Washington Post

- ↑«Falhas Objetivos e Sucessos da agência de espionagem americana detalhadas no sumario do "Orcamento Negro" -U.S. spy network's successes, failures and objectives detailed in 'black budget' summary».The Washington Post. 29 de agosto de 2013.Consultado em 29 de agosto de 2013

- ↑Gearan, Anne (6 de junho de 2013).«'No Such Agency' spies on the communications of the world».Washington Post

- ↑«No twitter, Dilma fala de espionagem: "vem ocorrendo faz tempo"».Terra Networks. 6 de outubro de 2013.Consultado em 19 de março de 2014

- ↑Glenn, Greenwald; Kaz, Roberto; Casado, José (6 de julho de 2013).«EUA espionaram milhões de e-mails e ligações de brasileiros».O Globo

- ↑«Entenda o caso de Edward Snowden, que revelou espionagem dos EUA».G1. 2 de julho de 2013.Consultado em 14 de março de 2014

- ↑«'Brasil é um grande alvo', diz jornalista sobre vigilância dos EUA».G1. 7 de julho de 2013.Consultado em 14 de março de 2014

- ↑Heath, Brad (7 de abril de 2015).«U.S. secretly tracked billions of calls for decades».USA Today

- ↑«Somebody's listening».New Statesman. 12 de agosto de 1988.Consultado em 19 de janeiro de 2014.Arquivado dooriginalem 3 de janeiro de 2007

- ↑Sanger, David E.; Weiner, Tim (15 de outubro de 1995).«Emerging role for the C.I.A.: Economic Spy».The New York Times(em inglês).ISSN0362-4331

- ↑Masnick, Mike (10 de outubro de 2013).«NSA's Keith Alexander doubles down on his plan to spy on Wall Street to 'Protect' Wall Street».TechDirt

- ↑«'Follow the Money': NSA spies on International payments».Spiegel Online.15 de setembro de 2013

- ↑«Agência Americana planejava injetar malwares em smartphones».DFNDR. 22 de junho de 2015

- ↑«Petrobras foi espionada pelos EUA, apontam documentos da NSA».G1. 8 de Setembro de 2013.Consultado em 14 de março de 2014

- ↑«Documentos da NSA apontam Dilma Rousseff como alvo de espionagem».G1. 1 de setembro de 2013.Consultado em 14 de março de 2014

- ↑«Revelações mostram que NSA pode quebrar barreiras de proteção da internet».G1. 5 de setembro de 2013.Consultado em 14 de março de 2014

- ↑«NSA violava privacidade milhares de vezes por ano».G1. 16 de agosto de 2013.Consultado em 14 de março de 2014

- ↑«NSA capta dados de rede social para traçar perfil de americanos, diz jornal».G1. 28 de setembro de 2013.Consultado em 14 de março de 2014

- ↑Ryan, Gallagher (29 de março de 2014).«Der Spiegel: NSA Put Merkel on List of 122 Targeted Leaders».The Intercept

- ↑Poitras, Laura; Rosenbach, Marcel; Stark, Holger (29 de março de 2014).«'A' for Angela: GCHQ and NSA Targeted Private German Companies and Merkel».Spiegel Online

- ↑«Empresas dos EUA de cibersegurança são vítimas colaterais do caso Snowden».Correio Braziliense. 2 de outubro de 2013

- ↑Poulsen, Kevin (29 de agosto de 2013).«New Snowden Leak Reports 'Groundbreaking' NSA Crypto-Cracking».Wired(em inglês).ISSN1059-1028

- ↑«'Black budget' summary details U.S. spy network's successes, failures and objectives»(em inglês). The Washington Post. 29 de agosto de 2013

- ↑Winter, Michael (5 de setembro de 2013).«NSA uses supercomputers to crack Web encryption, files show».USA Today

- ↑Jeff, Larson (5 de setembro de 2013).«Revealed: The NSA's Secret Campaign to Crack, Undermine Internet Security».Pro Publica

- ↑Jason, Mick.«Report: NSA intercepts PC deliveries, pays cybercriminals to spy on americans».DailyTech.Consultado em 15 de maio de 2014.Arquivado dooriginalem 5 de maio de 2014

- ↑abErik, Kain (29 de dezembro de 2013).«Report: NSA intercepting laptops ordered online, installing spyware».Forbes

- ↑Jason, Mick (31 de dezembro de 2013).«Tax and Spy: How the NSA can hack any american, stores data 15 years».Daily Tech.Consultado em 15 de maio de 2014.Arquivado dooriginalem 24 de agosto de 2014

- ↑Rossi, Clóvis (9 de julho de 2013).«Cinco olhos, todos em você».Folha de S.Paulo

- ↑«Os "Cinco Olhos" e os cegos».Carta Capital. 11 de novembro de 2013.Consultado em 17 de março de 2014.Cópia arquivada em 15 de dezembro de 2013

- ↑Akkad, Omar El (20 de janeiro de 2014).«The strange connection between the NSA and an Ontario tech firm».The Globe and Mail

- ↑Tencer, Daniel (9 de novembro de 2013).«CSEC handed over control of encryption standards to NSA: Report».The Huffington Post

- ↑«Revelações de Snowden põem fórmula de segurança digital em xeque».Jornal O Globo. 20 de setembro de 2013

- ↑Greenwald, Glenn (14 de maio de 2014).No Place To Hide Documents Compressed(PDF).[S.l.: s.n.] p. 102.ISBN9788543100951

- ↑abMick, Jason (6 de janeiro de 2014).«CES 2014: Qualcomm CEO on NSA -- "We Can't Comment on That"».Daily Tech.Consultado em 15 de maio de 2014.Arquivado dooriginalem 17 de maio de 2014

- ↑«NSA plantou malware em 50.000 redes, diz relatório».Jornal O Globo. 25 de novembro de 2013

- ↑«NSA chief testifies cybersecurity hearing».SPAN.org.C-Span. 12 de junho de 2013

- ↑Theodoric, Sisi; Elliott, Wei; Justin, Meyer (23 de outubro de 2013).«How the NSA's claim on thwarted terrorist plots has spread».ProPublica

- ↑abAckerman, Roberts; Spencer, Dan (7 de junho de 2013).«Anger swells after NSA phone records court order revelations».The Guardian

- ↑Angwin, Julia (11 de fevereiro de 2014).«You Know Who Else Collected Metadata? The Stasi».ProPublica

- ↑Ackerman, Spencer (13 de junho de 2013).«NSA to release details of attacks it claims were foiled by surveillance».The Guardian

- ↑Sanger, David E.; Savage, Charlie; Schmidt, Michael S. (12 de junho de 2013).«N.S.A. Chief Says Phone Logs Halted Terror Threats».The New York Times(em inglês).ISSN0362-4331

- ↑Claim on “Attacks Thwarted” by NSA Spreads Despite Lack of Evidence - ProPublica

- ↑Elliott, Justin; Meyer, Theodoric (23 de outubro de 2013).«Claim on "Attacks Thwarted" by NSA Spreads Despite Lack of Evidence».ProPublica

- ↑«NSA Chief Testifies Damage Surveillance Leaks».C-SPAN.org.C-Span. 18 de junho de 2013

- ↑«Us 13 Alexander Keynote».ProPublica

- ↑Lee, Timothy B. (6 de junho de 2013).«Everything you need to know about the NSA's phone records scandal».The Washinton Post

- ↑«Project MKULTRA, The CIA's Program of research in Behavorial Moodification»(PDF).New York Times. 8 de agosto de 1977

- ↑«Public Meeting».Advisory Committee on Human Radiation Experiments. 5 de julho de 1994.Consultado em 11 de abril de 2014.Arquivado dooriginalem 13 de julho de 2013

- ↑«Iran Contra Committee Key Findings».The American Presidency Project.Cópia arquivada em 19 de março de 2005

- ↑«Jewel v. NSA».Electronic Frontier Foundation

- ↑Rupar, Terri (18 de dezembro de 2013).«Who's on the panel reviewing the NSA's actions?».The Washington Post

- ↑Mike, Levine (21 de agosto de 2013).«White House Picks Panel to Review NSA Programs».ABC News

- ↑Andrea, Peterson (22 de agosto de 2013).«Obama's 'outside experts' for NSA review are former intel and White House staffers».The Washington Post

- ↑«NSA review board's report».The Washington Post. 18 de dezembro de 2013

- ↑Nakashima, Ellen; Soltani, Ashkan (18 de dezembro de 2013).«NSA shouldn't keep phone database, review board recommends».The Washinton Post

- ↑ab«Do NSA's Bulk Surveillance Programs Stop Terrorism?».The National Security Program.Consultado em 11 de abril de 2014.Arquivado dooriginalem 16 de fevereiro de 2014

- ↑Nakashima, Ellen (12 de janeiro de 2014).«NSA phone record collection does little to prevent terrorist attacks».The Washington Post

- ↑Moskowitz, Peter (13 de janeiro de 2014).«Report suggests NSA surveillance has not stopped terrorism».Al Jazeera America

- ↑Cooperman, Jeannette (25 de janeiro de 2013).«Terror Starts Small».St. Louis Magazine

- ↑«Peter Bergen».NewAmerica.org.Consultado em 11 de abril de 2014.Arquivado dooriginalem 21 de dezembro de 2014

- ↑«NSA slides explain the PRISM data-collection program».The Washington Post. 6 de junho de 2013

- ↑«No alvo dos EUA».O Globo.Cópia arquivada em 12 de julho de 2013

Ligações externas

[editar|editar código-fonte]- «Website oficial da NSA.»(em inglês)

- Assista a primeira entrevista de Edward Snowden quando revelou sua identidade e explicou seus motivos para revela o sistema de vigilância global.NSA whistleblower Edward Snowden: 'I don't want to live in a society that does these sort of things' – videonoThe Gardian

- FAIRVIEW: Programa amplia a capacidade da coleta de dados - Mapa mostra volume de rastreamento do governo americano Brasil é o país mais monitorado da América Latina, O Globo, 11 de junho de 2013;Arquivadoem 9 de julho de 2013

- [1]por Flávia Barbosa, entrevistaJames Bamfordque afirma que "A NSA hoje pode entrar na mente das pessoas", O Globo, 13 de julho de 2013

![Slide explicando como se faz a pesquisa de dados no PRISM.[63]](https://upload.wikimedia.org/wikipedia/commons/thumb/6/60/Prism-slide-9.jpg/120px-Prism-slide-9.jpg)

![Uma semana na vida do PRISM: Slide da apresentação sobre o PRISM mostra que usando Facebook, Gmail, YouTube, Yahoo, Hotmail, Google e Skype, a NSA levantou informação sobre o petróleo da Venezuela, energia do México e Tráfico na Colômbia.[64]](https://upload.wikimedia.org/wikipedia/commons/thumb/2/26/Prism-week_in_the_life.jpg/120px-Prism-week_in_the_life.jpg)